【連載第4回(全6回)】ネットワークの「信頼」を可視化する。Routing Directorの「Trust」機能がもたらす、ネットワークへの"信頼"

前回はObservability(可観測性)によるネットワークの可視化について解説しましたが、今回は運用の健全性を担保する上で避けては通れない「セキュリティとコンプライアンス」がテーマです。

大規模化・複雑化を続ける現代のネットワークインフラにおいて、脆弱性対応やポリシーの整合性確認を「人力」で行うことは、もはや運用上のリスクとなりつつあります。Routing Directorの「Trust」機能が、いかにしてインフラのガバナンスを高度化し、セキュリティ運用の自動化(SecOps)を実現するのか。その技術的側面を深掘りします。

目次

インフラ管理における「セキュリティ・コンプライアンス」の現状と課題

サイバー攻撃の高度化に伴い、ネットワーク機器自体が攻撃の起点となるケースが増加しています。しかし、管理対象のデバイスが数百、数千台に及ぶ環境では、以下のような構造的な課題が表面化しています。

- 脆弱性管理のサイロ化と遅延:公開されるCVE(共通脆弱性識別子)情報と、自社の膨大なインベントリ情報を手作業で突合することはできなくなりつつあり、早期対策が困難です。

- 設定のドリフト(乖離)による脆弱性: 定期的な監査が行われない環境では、一時的な設定変更がそのまま放置され、組織のセキュリティポリシーから逸脱した状態(設定のドリフト)が見過ごされるリスクがあります。

- 監査対応コストの増大:各社で定めるセキュリティーポリシーへの適合を確認するために、手動でログや設定を収集・整形するプロセスは、エンジニアの稼働を圧迫します。

これらの課題に対し、Routing Directorは「継続的な検証」というアプローチで解決を図ります。

Routing Directorが実現する「Trust」の強み

Trustは、ネットワークデバイスの「整合性」を管理し、インフラ全体の信頼性を担保するためのコンポーネントです。デバイスの「身分証明書」と「健康診断書」を常に最新の状態を保ち、対処すべき問題を即座に把握できるようになります。

1. 脆弱性管理とライフサイクルの可視化

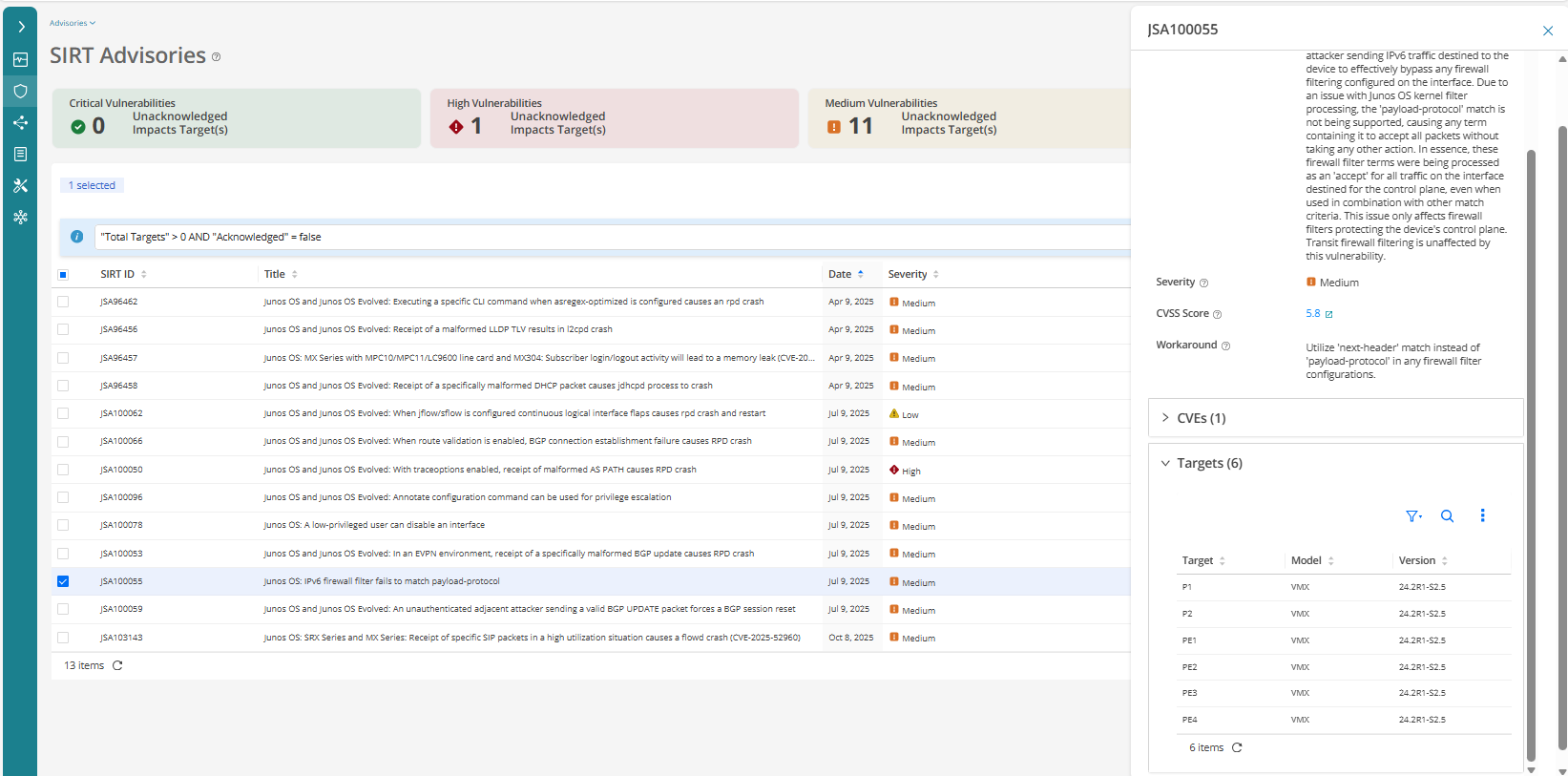

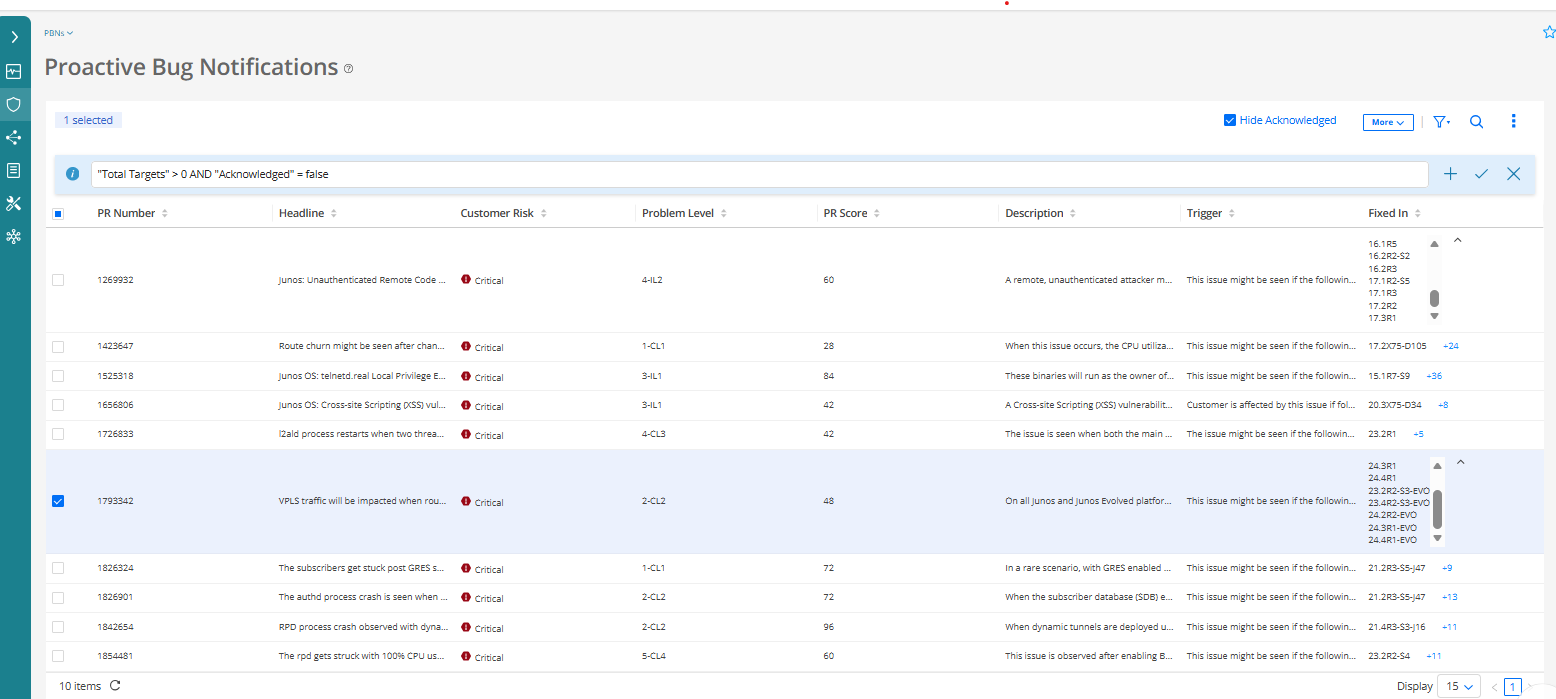

Trust機能は、デバイスから収集した詳細なインベントリ情報と、最新の脆弱性データベースを自動的に相関分析します。

- インテリジェントな自動マッチング:特定のOSバージョンやハードウェアモデルに紐づく既知のバグ、脆弱性を自動的に特定。管理者はダッシュボード上で、ネットワーク全体のリスク状況を俯瞰的に把握できます。

- EoL/EoS管理の自動化: ハードウェアの販売終了(EoL)やサポート終了(EoS)の情報を管理。リプレース計画の策定をデータに基づいて支援し、意図しない「使用限度の超過」によるリスクを排除します。

2. コンプライアンス監査とスコアリング

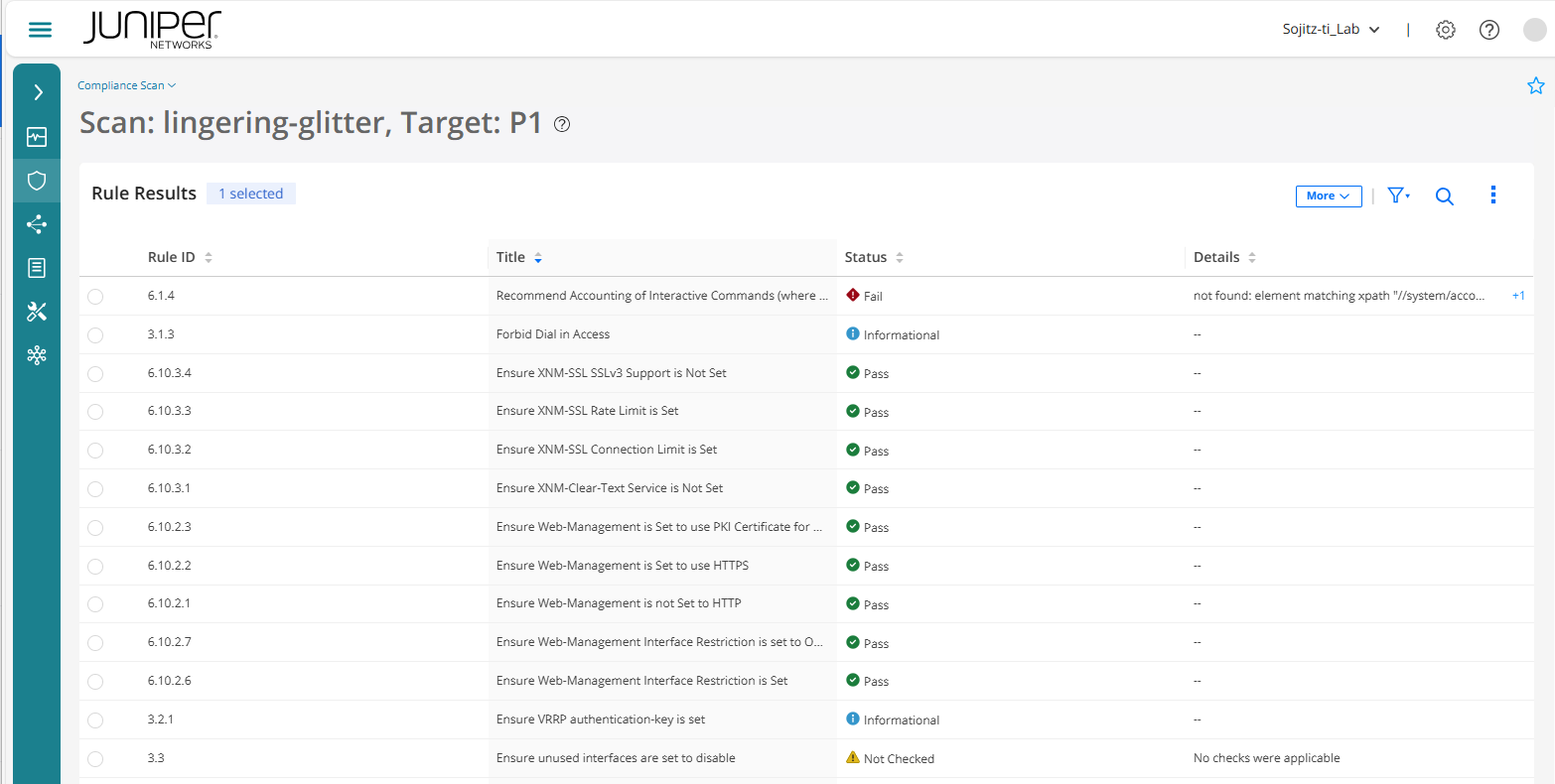

あらかじめ定義されたポリシーに対し、現在のネットワーク構成がどれだけ適合しているかを「継続的に監査」できます。

- 「守るべきルール」とのズレを自動検知:世界的なセキュリティ基準(NIST/CIS等)や、組織固有のセキュリティポリシーに、現在の設定が合致しているかを自動で検証します。手動の監査では見落としがちな「設定の不備」や「推奨されない構成」を即座に特定します。

- 信頼性の数値化(Trust Score):各デバイスのセキュリティ状態を「スコア」として算出。客観的な指標に基づいたリスク管理が可能になり、「どのデバイスを最優先で対処すべきか」という意思決定を迅速化します。

3.まとめ:安心を自動化し、攻めのITへ

セキュリティとコンプライアンスの管理を自動化することが、Routing DirectorのTrust機能が提供する価値です。

属人的なチェックから脱却し、システムによる継続的な検証を導入することで、作業負荷がかかる「突合作業」から解放されます。それにより高度なアーキテクチャ設計や、ビジネスを加速させるためのインフラ最適化といったタスクへリソースをシフトすることが可能になります。

「自社の脆弱性管理体制を自動化したい」「コンプライアンス監査の工数を大幅に削減したい」とお考えの管理者の皆様。具体的な導入イメージや、実際の管理画面を用いたデモンストレーション、貴社環境でのPoC(概念実証)に関するご要望がございましたら、ぜひお気軽にお問い合わせください。

関連記事

Juniper導入実績多数のスペシャリストが

最新情報をみなさまにお届けしています